WordPressへの新種のadmin不正ログイン、ご注意

2日半前の夜から(筆者にとっては・・・)新種のWordPress管理者画面への、「ブルートフォース」admin不正ログインが続いていました。

これまでの「ブルートフォース」admin不正ログインは、同じIPアドレスから、1分間に数回(2-6回)、それぞれ違うパスワードで、パスワードが「当たる」まで続けてくることが多かったです。

こう「ブルートフォース」攻撃は、その攻撃が検知されたら、攻撃最中にそのIPアドレスのサーバーアクセスをブロックすれば、防げます。

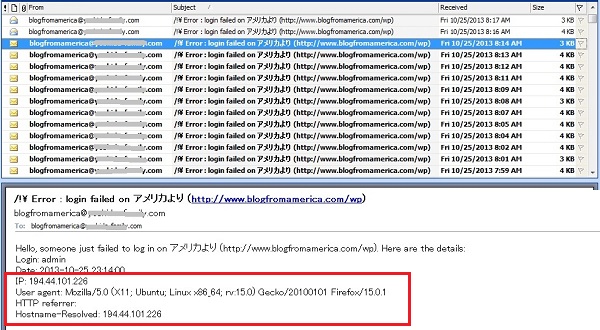

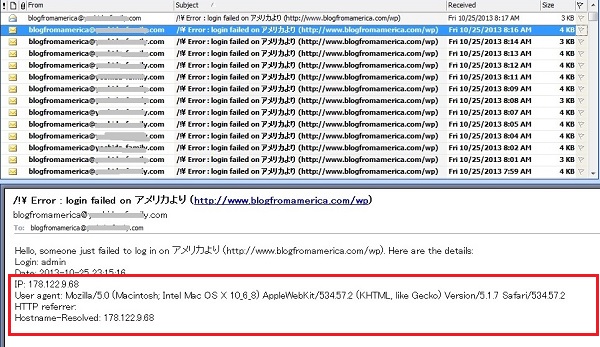

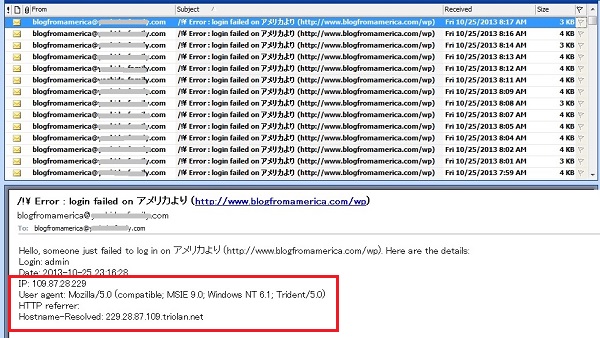

今回のは、アクセスは約1~2分間隔に1回攻撃されましたが、毎回IPアドレスだけでなく、UA(User Agent、ブラウザー指紋)が違うところも、凝っています。

2013年10月25日8:14:00 不正ログイン・トライ

2013年10月25日8:15:16 不正ログイン・トライ

2013年10月25日8:16:28 不正ログイン・トライ

こう言うのは、IPアドレスでブロックするわけにも行かず、暫くそのまま続けさせて置きましたが、36時間以上続いたので、こちらも頭に来て、/wp-login.php を暫く別ファイル名(/wp-login.ppp)にリネームして、管理者ログインページを(誰も)アクセス出来ないようにしました。

約12時間そのままにして、先ほど元に戻したところ、攻撃は止まっていました。

一度ブルートフォース攻撃に使ったIPアドレスは、二度と使われていないようでした。最近の自動ブルート攻撃ツールは、IPアドレスを自動的に変えたり、UAを偽装したり出来るようになっているんですね。

皆様もご注意を。

※ WordPressの「admin」ログインを、成功・不成功に関わらずEメールで通知してくれるプラグインは、「WP Security Login Notification」を使用しています。

※ WordPressの「admin」ログインで使用されたパスワードを24時間蓄積し、Eメールで1日1回通知してくれるプラグインは、「Admin Login Notifier」を使用しています。